NUESTROS DATOS SEGUROS

a. Práctica.

1. Ve aquí ¡Ojo!, invéntate el usuario y contraseña, no pongas los correctos.

2. ¿Piensas que has intentado entrar en Tuenti y que ha habido un problema

como otras veces?

Sí, a simple vista parace que ha sido un error común.

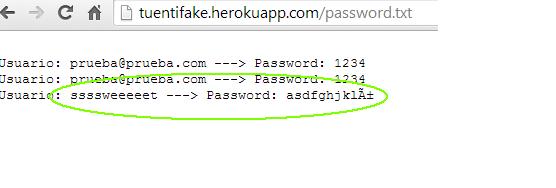

3. Ahora haz clic aquí. ¿Qué tipo de malware es esto?.

4. Esto es lo que puede pasarte si no te fijas bien donde haces clic. Has utilizado

un “fake” de Tuenti. Aquí tienes una breve explicación. (léela). Igual que de

Tuenti, los hay de Facebook, Banco Santader, CCM, Caja Madrid….

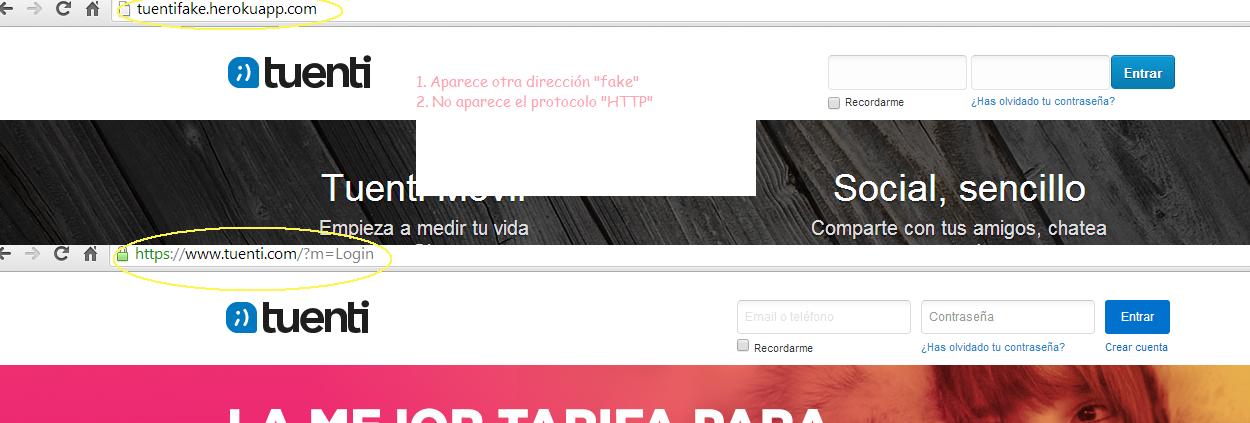

5. Vuelve a la página falsa y captura la barra de direcciones completa. Ve a la

página auténtica y captura la barra de direcciones. Marca las diferencias.

La diferencia entre la verdadera y la falsa se puede apreciar en, principalmente en la verdadera, nos aparecve https; es un protocolo de aplicación destinado a la transferencia segura. Mientras que en la falsa nos aparece sin este código. Además que en ésta nos aparece la palabra "fake" que significa "falso" lo que nos hace ver que se trata de un servidor falso.

6.Si buscas en youtube, hay muchas formas de hacer un “fake” de páginas

originales. (páginas que suplantan la original)

b. Qué peligros ofrecen los puntos de acceso abiertos? Por ejemplo los de centros

comerciales, restaurantes de comida rápida saca las conclusiones de este video.

Todo el mundo ha aprovechado en alguna ocasión la disponibilidad de una red Wi-Fi pública con el fin de acelerar una búsqueda o, simplemente, para no consumir los datos del dispositivo. Incluso, para aquellos que no disponen de un plan de datos en su smartphone, tablet o PC, se ha convertido en un hábito muy común. A pesar de la comodidad que supone una conexión Wi-Fi gratuita, como la que ofrecen bares, hoteles, aeropuertos o centros comerciales, nos estamos exponiendo a que nuestros datos, contraseñas o cualquier información queden en manos de los hackers.

Los 'hotspots' o puntos de acceso públicos a internet son las redes que hay presentes en bares, restaurantes, edificios públicos y plazas. Algunos piden contraseña, otros no, pero casi todos ellos son susceptibles a que los hackers ingresen y se apoderen de lo que uno hace mientras permanece conectado, sin que el usuario se de cuenta.

c. Autorizaciones que concedemos a aplicaciones y sitios al acceder con nuestras

credenciales.

c.1 Lee este artículo:

1.¿Por qué piensas que son peligrosas?

- Borrar correos, actualizaciones, contactos

- Enviar publicidad no-solicitada en tu nombre

- Publicar fotos privadas en sitios públicos

- Sacar información personal (como contraseñas)

2.¿Cómo se hace para gestionarlas o revocarlas?. Pon una captura de pantalla p.e. de cómo se hace enTwiter, Facebook….(de tu cuenta). Emborrona si aparecen datos personales.

-

TWITTER

Una vez en la cuenta:

1. Pulsar en el ícono de la foto de perfil, y seleccionar Configuración.

2. Después, nos aparecerán una lista de opciones, marcamos "Aplicaciones", y una vez ahí puedes comprobar que apps tienen acceso a tu cuenta y puedes revocar el permiso a las que no sean seguras.

-

FACEBOOK

d. ¿Cómo identificamos un sitio seguro?. Pon una explicación. Si hacemos clic en el candado, veremos cómo nos aparece una ficha “conexión” en la que podemos ver las características del certificado. Pon una captura de dicha pestaña para un sitio seguro de tu elección.

Busque un icono de candado

Un icono de candado en la parte superior de la ventana indica que el sitio web dispone de un certificado. Esto indica que es un sitio web legítimo y que la información que intercambie con él se encriptará.

j. Las contraseñas protegen nuestros datos, pero se pueden “hackear”, para evitarlo necesitamos contraseñas robustas.

a. Pon los requisitos que ha de tener una buena contraseña. Aquí puedes verlos, además de la forma de recordar dicha contraseña.

- Las contraseñas deben ser secretas

- Las contraseñas deben ser robustas: longitud mínima de ocho caracteres, que combine mayúsculas, minúsculas, números y símbolos.

- No debemos utilizar palabras sencillas en cualquier idioma, nombres propios, lugares, combinaciones excesivamente cortas, fechas de nacimiento, etc. Esto incluye claves formadas únicamente a partir de la concatenación de varios elementos.

b. Pon un enlace a esta página y a esta otra explicando qué hace cada una de ellas. Prueba a analizar tus contraseñas.

- https://www.passwordmeter.com/

- Nos analiza la calidad de nuestra contraseña, y el nivel de dificultad en hackearla.

- https://www-ssl.intel.com/content/www/us/en/forms/passwordwin.html

- Nos indica al igual que la otra, el nivel de dificultad en hackear .

k. ¿Cuál es la edad legal en España para poder ceder los datos personales? ¿Qué implicación tiene esto a la hora de hacernos una cuenta de correo o en alguna red social? ¿Creéis que se cumple?. ¿Qué métodos utilizan las redes sociales a la hora de verificar la edad? ¿Son seguros?